Группа исследователей раскрыла подробности более 100 уязвимостей, затрагивающих реализации LTE и 5G.

Злоумышленники могут использовать эти бреши для ограничения доступа к сервисам и получения контроля над ядром сотовой сети. Специалисты нашли в общей сложности 119 уязвимостей, которым присвоены 97 уникальных идентификаторов CVE.

Они охватывают семь реализаций LTE (Open5GS, Magma, OpenAirInterface, Athonet, SD-Core, NextEPC, srsRAN) и три реализации 5G (Open5GS, Magma, OpenAirInterface).

Результаты исследования представлены в отчёте «RANsacked: A Domain-Informed Approach for Fuzzing LTE and 5G RAN-Core Interfaces» (PDF). «Каждую из выявленных уязвимостей можно использовать для вывода из строя всех сотовых коммуникаций (телефонных звонков, сообщений и передачи данных) в масштабах целого города», — отмечают исследователи.

Экспертам удалось наткнуться на бреши в ходе экспериментов с фаззингом, объектом которого стали интерфейсы Radio Access Network (RAN), способные принимать данные напрямую от мобильных устройств и базовых станций.

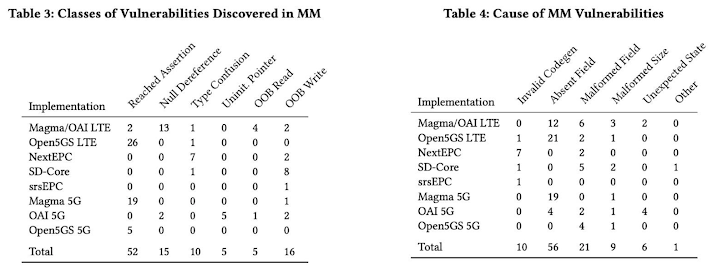

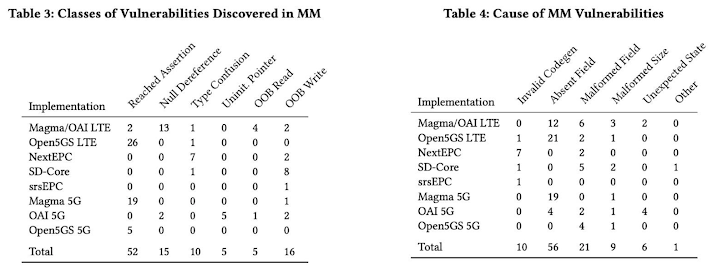

Исследователи подчеркнули, что многие из выявленных уязвимостей связаны с переполнением буфера и ошибками управления памятью, которые могут быть использованы для проникновения в ядро сотовой сети. Это, в свою очередь, позволяет злоумышленникам отслеживать местоположение абонентов и получать данные о соединении в масштабах города.

Соответствующий эксплойт открывает возможность для целевых атак на конкретных пользователей. Кроме того, проблемы делятся на две основные категории:

Из 119 обнаруженных уязвимостей:

Кроме того, 25 уязвимостей позволяли проводить атаки на предаутентификацию в Non-Access Stratum (NAS) с любого произвольного мобильного устройства.

Злоумышленники могут использовать эти бреши для ограничения доступа к сервисам и получения контроля над ядром сотовой сети. Специалисты нашли в общей сложности 119 уязвимостей, которым присвоены 97 уникальных идентификаторов CVE.

Они охватывают семь реализаций LTE (Open5GS, Magma, OpenAirInterface, Athonet, SD-Core, NextEPC, srsRAN) и три реализации 5G (Open5GS, Magma, OpenAirInterface).

Результаты исследования представлены в отчёте «RANsacked: A Domain-Informed Approach for Fuzzing LTE and 5G RAN-Core Interfaces» (PDF). «Каждую из выявленных уязвимостей можно использовать для вывода из строя всех сотовых коммуникаций (телефонных звонков, сообщений и передачи данных) в масштабах целого города», — отмечают исследователи.

«Условный атакующий может выводить из строя узлы управления мобильностью (MME) в сетях LTE или функции управления доступом и мобильностью (AMF) в сетях 5G. Для этого нужно отправить всего один небольшой пакет данных через сеть, при этом нет необходимости использовать сим-карту или проходить аутентификацию».

Экспертам удалось наткнуться на бреши в ходе экспериментов с фаззингом, объектом которого стали интерфейсы Radio Access Network (RAN), способные принимать данные напрямую от мобильных устройств и базовых станций.

Исследователи подчеркнули, что многие из выявленных уязвимостей связаны с переполнением буфера и ошибками управления памятью, которые могут быть использованы для проникновения в ядро сотовой сети. Это, в свою очередь, позволяет злоумышленникам отслеживать местоположение абонентов и получать данные о соединении в масштабах города.

Соответствующий эксплойт открывает возможность для целевых атак на конкретных пользователей. Кроме того, проблемы делятся на две основные категории:

- Те, которые могут быть использованы любым неавторизованным мобильным устройством.

- Те, которые могут эксплуатироваться злоумышленником, получившим контроль над базовой станцией или фемтосотой.

Из 119 обнаруженных уязвимостей:

- 79 касались реализации MME,

- 36 — реализации AMF,

- 4 — реализации SGW.

Кроме того, 25 уязвимостей позволяли проводить атаки на предаутентификацию в Non-Access Stratum (NAS) с любого произвольного мобильного устройства.

Для просмотра ссылки необходимо нажать

Вход или Регистрация