Уязвимость протокола Bluetooth позволяет сымитировать доверенное устройство и проводить атаки на расстоянии до 100 метров.

Исследователю удалось таким способом запустить видеоролик на своем MacBook Air по команде с фейковой клавиатуры.

Для проведения PoC-атаки экспериментатор использовал инструмент пентеста Flipper Zero, установив прошивку Xtreme — ту же, с помощью которой в 2023 году была продемонстрирована возможность бомбардировки iPhone спам-сообщениями.

Одно из приложений в составе Xtreme представляет собой имитатор беспроводной клавиатуры. Софт, именуемый Bad USB, полагается на технологию BLE и обычно используется для автоматизации задач либо тестирования устройств на устойчивость к атакам класса BadUSB.

Разработанный в рамках эксперимента PoC позволяет провести атаку за 20 минут:

По словам исследователя, таким же образом можно посылать любые команды на iPhone, iPad и устройства Windows, но только в том случае, когда они разблокированы.

Подобные атаки редки и обычно проводятся незаметно для жертв, в фоновом режиме. К тому же автор атаки может наплодить множество фейковых устройств с вводящими в заблуждение именами либо с поддельным MAC-адресом. Пользователям рекомендуется всегда проверять правильность Bluetooth-привязок, удалить неизвестные устройства из списка, использовать шестизначные коды сопряжения и отключать Bluetooth, когда он не нужен.

Исследователю удалось таким способом запустить видеоролик на своем MacBook Air по команде с фейковой клавиатуры.

Для проведения PoC-атаки экспериментатор использовал инструмент пентеста Flipper Zero, установив прошивку Xtreme — ту же, с помощью которой в 2023 году была продемонстрирована возможность бомбардировки iPhone спам-сообщениями.

Одно из приложений в составе Xtreme представляет собой имитатор беспроводной клавиатуры. Софт, именуемый Bad USB, полагается на технологию BLE и обычно используется для автоматизации задач либо тестирования устройств на устойчивость к атакам класса BadUSB.

Разработанный в рамках эксперимента PoC позволяет провести атаку за 20 минут:

- Открыть модуль Bad USB на Flipper Zero с прошивкой Xtreme.

- Закачать в Flipper Zero пейлоад (был написан скрипт .txt, открывающий страницу YouTube с роликом певца Рика).

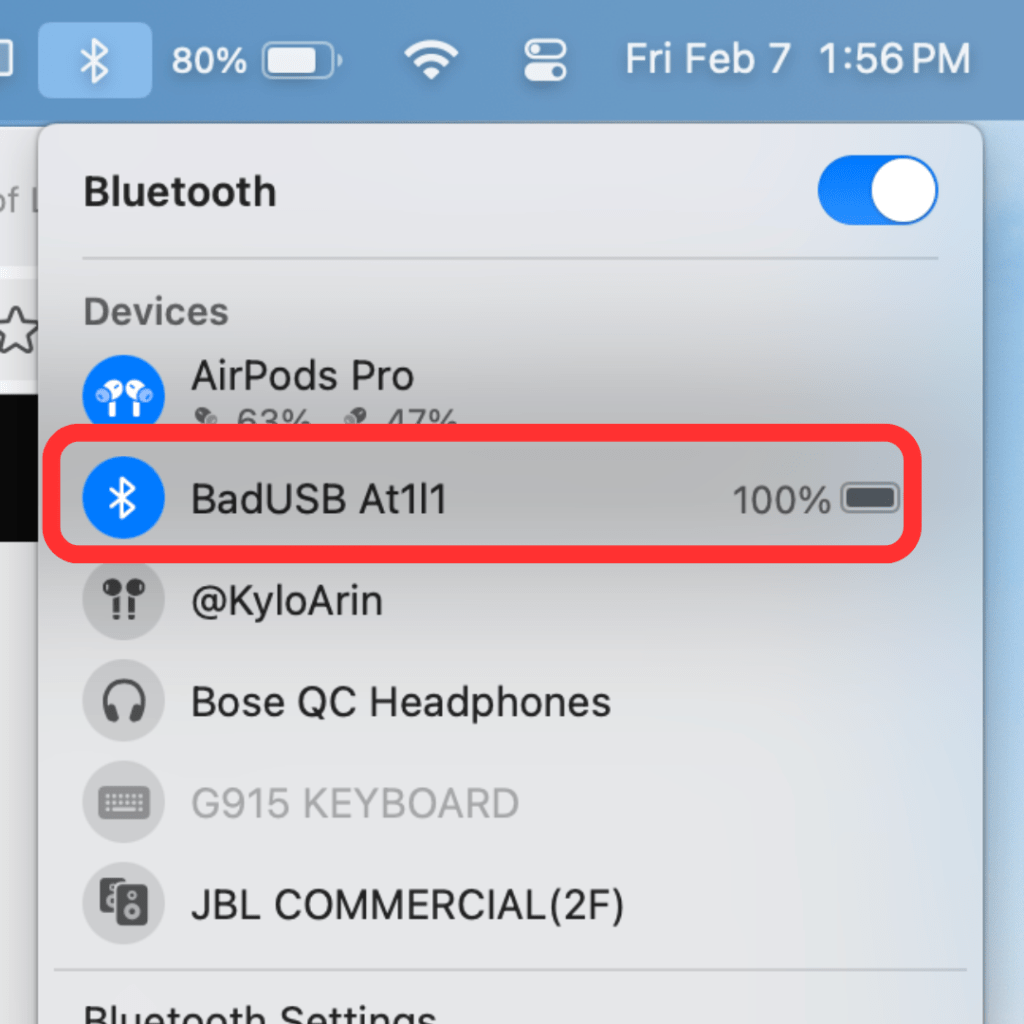

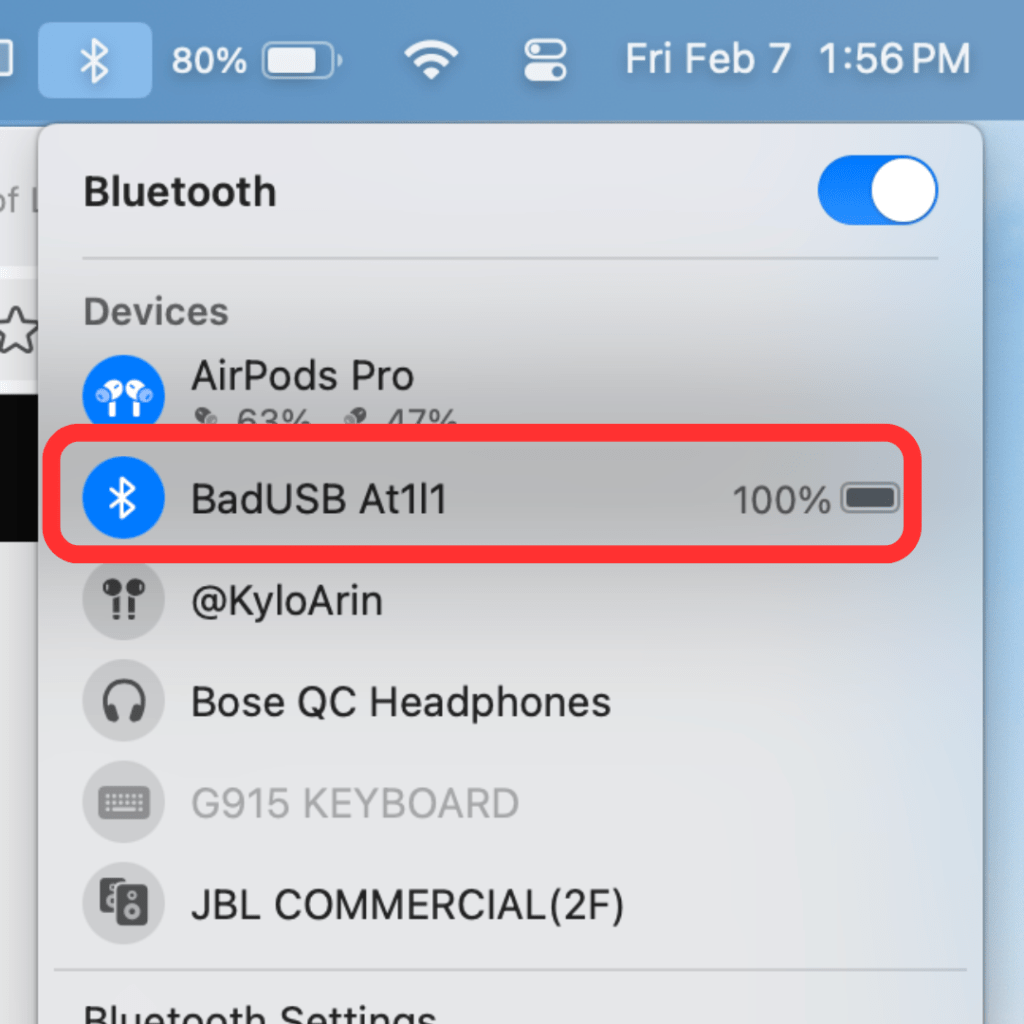

- Выбрать имя Bluetooth-устройства (оставлен дефолт BadUSB At1l1) и установить связь.

- При появлении статуса «Подключено» выполнить полезную нагрузку.

По словам исследователя, таким же образом можно посылать любые команды на iPhone, iPad и устройства Windows, но только в том случае, когда они разблокированы.

Подобные атаки редки и обычно проводятся незаметно для жертв, в фоновом режиме. К тому же автор атаки может наплодить множество фейковых устройств с вводящими в заблуждение именами либо с поддельным MAC-адресом. Пользователям рекомендуется всегда проверять правильность Bluetooth-привязок, удалить неизвестные устройства из списка, использовать шестизначные коды сопряжения и отключать Bluetooth, когда он не нужен.

Для просмотра ссылки необходимо нажать

Вход или Регистрация