С конца 2024 года эксперты Trend Micro фиксируют DDoS-атаки с нового ботнета, построенного на роутерах и IP-камерах.

Злоумышленники выбирают мишенями предприятия разного профиля и проводят атаки во многих регионах, в том числе в России. Анализ показал, что лежащий в основе ботнета зловред является наследником Mirai и Bashlite, он же Lizkebab и Gafgyt. Для его внедрения в сетевые и IoT-устройства используются RCE-уязвимости и слабость парольной защиты.

При запуске вредонос задает правила для iptables:

Новоявленный бот поддерживает несколько техник DDoS типа flood: TCP SYN, TCP ACK, UDP-флуд, TCP STOMP (для обхода защиты) и GRE-флуд (большое количество запросов с подменой IP источника либо поток UDP-пакетов по туннелю IP-over-Ethernet). Во избежание перезапуска зараженного устройства при росте нагрузки бот деактивирует сторожевой таймер.

Он также умеет по команде обеспечивать проксирование трафика (Socks) для нужд теневого сервиса. Мониторинг C2-соединений в ходе одного из инцидентов выявил IP-адреса 348 источников мусорного потока. Как удалось установить, в основном это были беспроводные роутеры (80%), по большей части TP-Link и Zyxel.

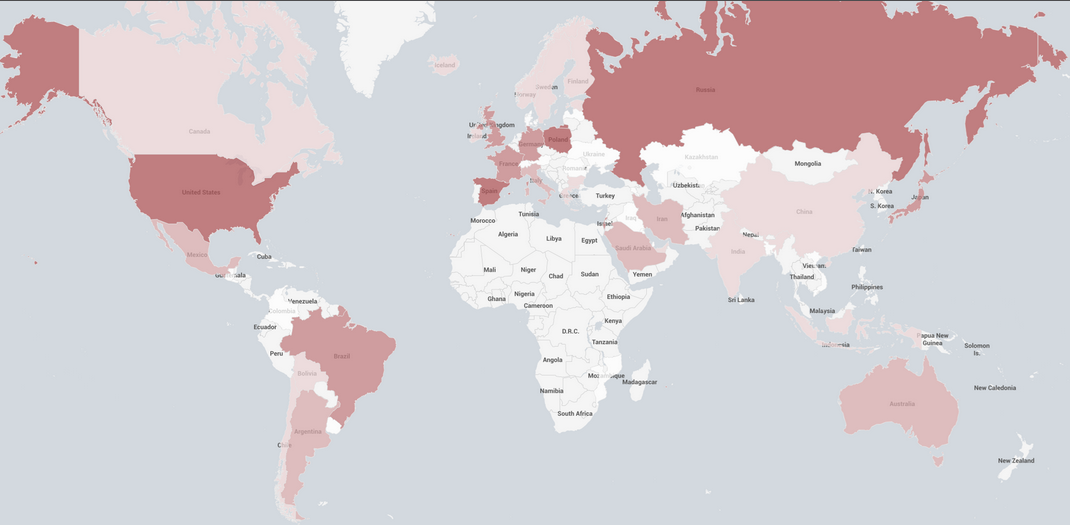

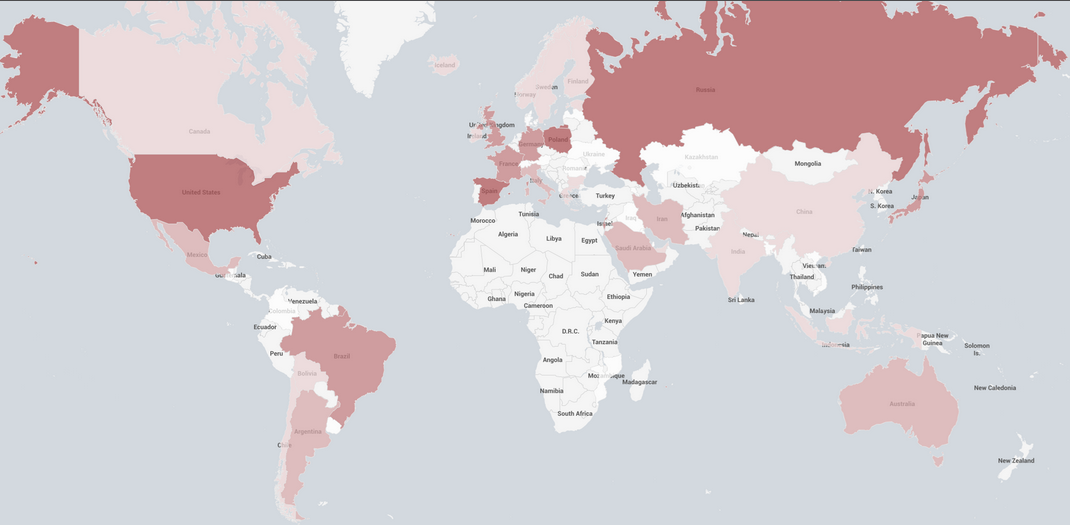

Примерно 12% зараженных устройств представляли собой IP-камеры Hikvision. Больше половины генераторов вредоносного трафика (57%) были расположены в Индии, 17% — в Южной Африке. Наибольшее количество атакованных целей (IP-адресов) зафиксировано в США (17%), Бахрейне (10%) и Польше (9%), чуть менее — в Испании (7%), Израиле и России (по 6%).

Примечательно, что, кроме привычных UDP и SYN, в Японии часто применяется STOMP flood, в остальных странах — GRE-атаки. Больше прочих от DDoS страдают ИТ-сфера и телеком, в Японии — также транспортные компании. Ущерб от новобранца пока невелик: атаки вызвали временную потерю связи у нескольких мишеней.

Злоумышленники выбирают мишенями предприятия разного профиля и проводят атаки во многих регионах, в том числе в России. Анализ показал, что лежащий в основе ботнета зловред является наследником Mirai и Bashlite, он же Lizkebab и Gafgyt. Для его внедрения в сетевые и IoT-устройства используются RCE-уязвимости и слабость парольной защиты.

При запуске вредонос задает правила для iptables:

- разрешить подачу запросов на TCP-соединение из локальной сети;

- запретить подачу запросов на TCP-соединение из интернета (не исключено, что для предотвращения заражения другими DDoS-ботами);

- разрешить прием пакетов на установленных TCP-соединениях; разрешить коммуникации с C2-сервером.

Новоявленный бот поддерживает несколько техник DDoS типа flood: TCP SYN, TCP ACK, UDP-флуд, TCP STOMP (для обхода защиты) и GRE-флуд (большое количество запросов с подменой IP источника либо поток UDP-пакетов по туннелю IP-over-Ethernet). Во избежание перезапуска зараженного устройства при росте нагрузки бот деактивирует сторожевой таймер.

Он также умеет по команде обеспечивать проксирование трафика (Socks) для нужд теневого сервиса. Мониторинг C2-соединений в ходе одного из инцидентов выявил IP-адреса 348 источников мусорного потока. Как удалось установить, в основном это были беспроводные роутеры (80%), по большей части TP-Link и Zyxel.

Примерно 12% зараженных устройств представляли собой IP-камеры Hikvision. Больше половины генераторов вредоносного трафика (57%) были расположены в Индии, 17% — в Южной Африке. Наибольшее количество атакованных целей (IP-адресов) зафиксировано в США (17%), Бахрейне (10%) и Польше (9%), чуть менее — в Испании (7%), Израиле и России (по 6%).

Примечательно, что, кроме привычных UDP и SYN, в Японии часто применяется STOMP flood, в остальных странах — GRE-атаки. Больше прочих от DDoS страдают ИТ-сфера и телеком, в Японии — также транспортные компании. Ущерб от новобранца пока невелик: атаки вызвали временную потерю связи у нескольких мишеней.